Smartfon dla ucznia do 1000 zł. Co powinien mieć?

4 sierpnia 2025, 18:00Rozglądasz się za pierwszym telefonem dla młodego ucznia? Nie musisz wcale wydawać fortuny! Sprawdź, jak szukać smartfona, by znaleźć odpowiedni model i na jakie kryteria warto położyć szczególny nacisk.

Google wychodzi poza Internet

6 listopada 2006, 12:43Google chce pomóc swoim użytkownikom w zamawianiu reklam w 50 amerykańskich gazetach. Koncern ma zamiar w ten sposób sprawdzić, czy uda mu się wejść na rynek tradycyjnych mediów.

Microsoft nie płaci

25 kwietnia 2007, 08:38Microsoft zdecydował, że, w przeciwieństwie do wielu przedsiębiorstw, nie będzie płacił niezależnym badaczom za informacje dotyczące luk w firmowych produktach.

Laureatka Nobla krytykuje Internet

10 grudnia 2007, 11:15Doris Lesing, tegoroczna laureatka literackiej Nagrody Nobla, stwierdziła, że Internet skusił całą generację swoją głupkowatością i stworzył świat, w którym ludzie niczego nie wiedzą. Pani Lessing zwraca uwagę na to, jak wielkie zapotrzebowanie na książki istnieje w krajach rozwijających się (np. Zimbabwe), a jak niewielkie w krajach rozwiniętych.

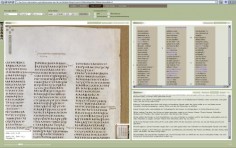

Biały kruk w Sieci

23 lipca 2008, 11:21Od 24 lipca w Internecie będzie można oglądać Kodeks Synajski (łac. Codex Sinaiticus), uznawany przez biblistów za bezcenny zabytek. Zachowały się fragmenty Starego oraz cały Nowy Testament. Spisano je po grecku między 330 a 350 rokiem n.e. Na co dzień Kodeks jest przechowywany m.in. w British Library w Londynie.

Świat pachnie przez Internet

13 stycznia 2009, 10:27Jak pachnie świat? Japończycy postanowili to sprawdzić, a zdobytą wiedzę przekazać innym, stąd pomysł na witrynę internetową Nioi-bu (Klub Zapachu), która działa od grudnia zeszłego roku. Zgromadzono tam 160 woni z całego globu, a za pomocą Google Maps można sprawdzić, z jakiego regionu dochodzą.

KE i Opera krytykują Microsoft

12 czerwca 2009, 14:07Po południu ukazało się oświadczenie Komisji Europejskiej. Czytamy w nim, że decyzja Microsoftu oznacza krok wstecz, a firma mogłaby przyjąć pozytywne rozwiązanie.

Kuba połączy się z USA?

14 października 2009, 15:57TeleCuba, niewielka firma telekomunikacyjna z Miami, twierdzi, że rząd USA zgodził się na ułożenie pierwszego światłowodu łączącego Kubę ze Stanami Zjednoczonymi. Jeśli informacja ta jest prawdziwa, może to oznaczać nie tylko spadek cen rozmów telefonicznych pomiędzy oboma krajami, ale również poprawienie jakości sygnału internetu na rządzonej przez komunistów wyspie.

Microsoft zaprezentował Windows Phone 7

15 lutego 2010, 17:08Microsoft pokazał swój najnowszy system operacyjny dla urządzeń przenośnych - Windows Phone 7 Series. Chodzi o telefon i sposób, w jaki użytkownicy z niego korzystają - stwierdził Steve Ballmer, wskazując w ten sposób, że ciężar uwagi przeniesiono z aplikacji na funkcje.

![© [AJ]](/media/lib/26/1208777170_443017-9da6b63e99ac7324603b0321f23a5d4d.jpeg)

Pobrał niemal 3 TB w miesiąc

23 sierpnia 2010, 16:08Belgijski dostawca internetu Telenet, chcąc pochwalić się swoimi usługami TurboNet, TurboNet XL oraz FiberNet, zaprezentował listę najbardziej intensywnie korzystających zeń użytkowników. Widzimy na niej klienta, który w ciągu miesiąca pobrał... 2,7 terabajta danych.